Hacking v praxi II

Nevyhovuje Vám termín, alebo máte otázku?

Kontaktujte nás pomocou formulára tu.

Ciele

V tomto jedinečnom a veľmi detailnom hacking kurze prinášame prehľad útokov, ktoré sú pre väčšinu podnikových sietí najrizikovejšie. Kurz vhodne rozširuje dlhodobo najobľúbenejšiu časť školenia CEH a do väčších detailov preberá časť útokov pomocou malware a systémových útokov. Vysvetlíme si, ako často dochádza k otváraniu podnikovej siete na diaľku pomocou malware a trójskych koní v a ako možno takýto útok zneužiť pre kompletné ovládnutie siete bez fyzického prístupu. V následnej časti systémových útokov si preukážeme, že staré zvyky správcov a chyby v správe, na ktorých stále funguje väčšina podnikov, vedú ku kompletnej kompromitácii bez potreby akokoľvek prelamovať prihlasovacie údaje a ako obrovsky uľahčia prístup údaje získané z pamäte a profilov užívateľov. Pre vykonanie útokov použijeme aj falošné USB zariadenia, ktoré sa naučíte vytvárať za behu a pomocou ktorých môžete ovládnuť cudzí počítač na diaľku a bez vedomia používateľov aj správcov ich počítače pripojiť do svojej siete a odcudziť prevádzku, s ktorou môžete aj manipulovať. V záverečnej časti kurzu sa pozrieme aj do úvodu hackingu mobilných platforiem, ktoré možno použiť ako platformu pre vykonanie útoku, ale zacielime aj na útoky proti mobilným klientom, ktoré vedú k zneužitiu našich mobilných zariadení a dát v nich uložených. Účastníci kurzu získajú ako bonus aj miniatúrny počítač Raspberry Pi ZeroW P4wnP1 / Kali Aloa, s ktorým je možné vykonávať všetky USB útoky, ktoré sa naučíte a ktorý má širší záber možností než pôvodný BashBunny. Na danom zariadení možno vykonávať aj WiFi útok z kurzu Hacking v Praxi a Hacking v Praxi III.

Dĺžka trvania

5 dní (8h/deň)

Obsah

-

Systémové útoky alebo desať najčastejších hriechov IT pracovníkov, kvôli ktorým prichádzame o firmu

- Zneužívanie najčastejších chýb v administrácii ku kompletnej kompromitácii siete

- Prečo nevinné presmerovanie lokálnych zdrojov v RDP môže viesť k ovládnutiu siete

- RDP MITM a session recording aneb vzdialený záznam klávesnice a obrazovky admina

- Chybné používanie identít pre administráciu, spustenie úloh a služieb

- Offline útoky pre ovládnutie domény

- Heslá a vykrádanie tajomstiev z počítačov

- Zneužívanie shadowcopy pre vykrádanie databáz, Active Directory a file serverov

- Zneužívanie lokálnych účtov v predvolenom nastavení

- Vykrádanie pamäte počítača

- Vykrádanie profilov a šifrovacích tajomstiev

- Pass The Hash alebo ako s údajmi z pamäte ovládnuť vzdialené systémy a prečo nie je potrebné lámať heslá

- NTLM Relay alebo ako položiť úplne vzdialené systémy, kam nikto nechcel pristupovať len počas útokov MITM

- Responder a podvrh legitímnych cieľov alebo ako ľahko nalákať obeť a zneužiť jej predvolené nastavenia

- Pass The Ticket alebo vykrádanie Kerberosu

- Kerb roasting alebo kompromitácia účtov služieb

- Golden Ticket prakticky - priestrel celého AD forestu pomocou jedinej domény

- DMA útoky alebo ako obísť ochranu BitLocker

-

Malware a všetko na čo ste sa báli opýtať alebo ako ovládnuť firmu na diaľku a prečo je väčšina firiem priestrelenou zvnútra

- Princíp komunikácie a prečo útoky zvnútra vedú

- Ako zneužiť najčastejšie cesty spustenia malwaru k infiltrácii prostredia

- Možnosti ovládania a sledovanie obetí

- Skrývanie malware - kam sa skryť, aby vás nikto nehľadal

- Wmi filtre

- Využívanie viac úrovní streamov

- Zanedbávané nastavenia office

- Skrývanie v registroch

- Šifrovanie

- Nezvyčajné metódy spúšťania kódu

- Využívanie skrytých kanálov a tunelingu v iných protokoloch

- Pivoting alebo ako prestúpiť z napadnutého počítača ďalej do neprístupného prostredia

- Automatizácia prestupu prostredím

- Infekcia obsahu pri MITM útokoch

- Fileless backdooring

- Asynchrónne komunikácie

- Skrývanie malwaru pomocou Application Compatibility Toolkit a tvorba Shima

-

USB Hid útoky alebo ako zneužiť čokoľvek v USB ku kompletnej kompromitácii systému

- Falošné USB flash disky dynamicky meniace svoj obsah pre ovládnutie siete

- Spôsob vytvárania objektov na HID zbernici

- Ovládanie počítačov pomocou HID injection

- Spôsoby odcudzenia sieťovej prevádzky a SSL inšpekcie

- Prihlásenie sa k systému bez fyzického prístupu

- Reverzný SSH tunel pre ovládnutie počítača

- Kali Nethunter ako penetračná platforma

- P4wnP1 a BashBunny ako prostriedok pre penetračné testovanie

-

MouseJacking a KeyJacking

- Zneužívanie zraniteľných klávesníc a myší pre ovládnutie vzdialených počítačov

-

Úvod do Android hackingu

- Generovanie malwaru pre mobilné prostredie

- Priestrel slabín na zastaralých systémoch

- Zneužívanie oprávnenia aplikácií

- Možnosti sledovania mobilných zariadení

- DoS attacks

- Flooding cieľov

- Reflection attacks

- Amplification effect

Literatúra

Účastníci kurzu získajú ako bonus aj miniatúrny počítač Raspberry Pi ZeroW P4wnP1, s ktorým je možné vykonávať všetky USB útoky, ktoré sa naučíte a ktoré má širší záber možností než pôvodný BashBunny. Na danom zariadení možno vykonávať aj WiFi útok z kurzu Hacking v Prax a Hacking v Praxi III.

Lektor

Školitelia majú skúsenosti z praxe a ich odbornosť je potvrdená radom medzinárodných certifikácií najvyšších úrovní. V prípade špecifických znalostí spolupracujeme s externými lektormi a odborníkmi, s tými najlepšími v danej problematike.

Ďakujeme za záujem.

Pokúsime sa čo najskôr reagovať a dohodnúť termín.

Ďakujeme za Váš záujem.

Na Vašu otázku alebo komentár sa pokúsime čo najskôr reagovať.

Ďakujeme za záujem.

Pokúsime sa čo najskôr reagovať a dohodnúť termín.

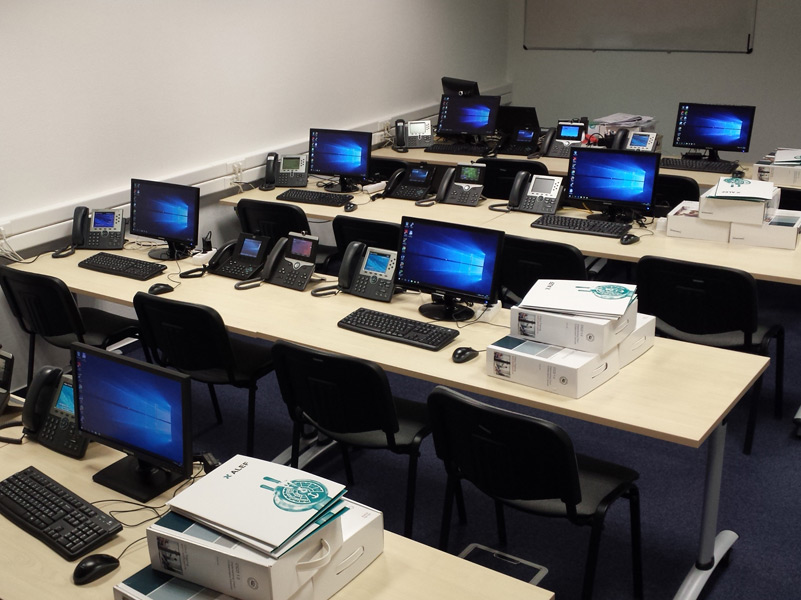

Školiace miestnosti

ALEF Training disponuje vlastnými školiacimi priestormi. Učebne sú prispôsobené pre prezentácie a školenia a disponujú modernou zobrazovacou technikou.

ALEF Training na Slovensku disponuje 4 úplne novými modernými školiacimi miestnosťami. Sú pomenované podľa veľkých a zaujímavých miest a prístavov – Hamburg, New York, Rotterdam a Sydney.

Niektoré z miestností sú vybavené najnovšími interaktívnymi projektormi za účelom poskytovania vysoko kvalifikovaných školení a seminárov. Interaktívne projektory kombinujú funkciu whiteboardu a projektoru. Jedna z výhod používania takýchto projektorov je poskytnutie doplnkových informácií zakreslených špeciálnymi fixkami lektora priamo do prezentovaných slajdov prezentácie. Máte tak jedinečnú príležitosť zúčastniť sa na školení a toto moderné prezentačné médium vidieť v praxi.

Lektorský tím

Náš tím, zložený z viac ako 50 inštruktorov, ponúka široké spektrum technológií v oblasti routingu, switchingu, bezpečnosti, spolupráce a dátových centier. O odbornosti lektorov svedčí množstvo medzinárodných certifikátov najvyššej úrovne.

Jedinečnosť našich lektorov spočíva predovšetkým v tom, že majú bohaté skúsenosti z jednotlivých projektov, takže dokážu veľmi flexibilne reagovať na akýkoľvek dopyt alebo podnet zo strany študentov a získané poznatky z praxe potom predávať účastníkom týchto školení. Vďaka synergii spoľahlivého fungovania spoločnosti a dlhoročných skúseností veľmi pružne reagujeme na pripravované zmeny v oblasti Cisco špecializácií, takže poskytujeme širokú škálu certifikovaných kurzov, ktoré umožnia vám a vašim kolegom získať potrebné know-how pre následné certifikačné testy.

Okrem certifikovaných školení máme v ponuke i špeciálne kurzy, ktoré sú zamerané primárne na predávanie potrebných konfiguračných vedomostí, a tiež školenia na mieru, ktoré pripravíme na základe Vami definovaných požiadaviek, prípadne zrealizujeme štandardné školenie výhradne pre uzatvorenú skupinu záujemcov z Vašej spoločnosti priamo vo Vašich priestoroch.